Siamo indipendenti ma possiamo ricevere commissioni se acquisti una VPN tramite certi link.

Spiegazione delle politiche sui log delle VPN

Il nostro verdetto

Comprendere il tipo di dati raccolti dalla VPN è un fattore cruciale per la protezione della propria privacy. Scopri quali sono i provider affidabili in questa guida completa ai log delle VPN.

Quando si naviga su Internet con una rete VPN, si affidano al provider di servizi VPN informazioni riservate.

A seconda della politica sui log adottata, il servizio VPN potrebbe monitorare e memorizzare l’indirizzo IP, la scelta della posizione del server e anche i siti Web visitati.

In breve, ci sono decine di log sensibili che una VPN può raccogliere e condividere, se obbligata a farlo.

Quello che la VPN registra rappresenta quindi un problema critico se si è preoccupati della propria impronta digitale.

Abbiamo verificato le politiche sui log di 62 dei servizi VPN più popolari sul mercato.

La nostra ricerca ha rivelato che la maggior parte delle VPN registra un qualche tipo di dati, con la motivazione di apportare miglioramenti al servizio o risolvere dei problemi:

- il 46% registra i Timestamp della connessione

- il 44% registra l’utilizzo della larghezza di banda

- il 26% registra l’indirizzo IP di origine

- il 6% registra i dati dell’attività di navigazione

Scopri tutte le 62 VPN analizzate e i dati registrati nella nostra tabella di confronto delle politiche sui log delle VPN.

Dalla nostra ricerca è emerso anche che alcuni dei più popolari provider di VPN raccolgono dati sull’attività Web dei loro utenti e condividono queste informazioni con terze parti.

I migliori servizi VPN fanno tutto il possibile per proteggere la privacy dei propri utenti. Le aziende sono completamente trasparenti sul tipo di dati che raccolgono, sul motivo per cui questi dati sono necessari e sul tempo per cui li conserveranno in archivio.

Purtroppo, questo livello di trasparenza è raro.

Le politiche sui log dei servizi VPN più diffusi sono spesso vaghe, complicate o fuorvianti.

Molti servizi VPN dichiarano falsamente di raccogliere una quantità minima di dati o di non raccogliere affatto dati. Altri sono volutamente vaghi sul tipo esatto di dati a cui la loro politiche fa riferimento.

Per aumentare la confusione, le dichiarazioni di marketing sui siti Web delle VPN raramente riflettono le reali politiche sulla privacy. Con oltre 300 servizi VPN sul mercato, è difficile sapere a chi credere.

Come trovare una VPN realmente affidabile?

In questa guida, esaminiamo i pochi servizi VPN di cui sono state verificate le politiche “no log”.

Illustriamo inoltre i diversi tipi di log delle VPN, perché alcune VPN conservano i log e cosa è possibile fare per proteggere la propria privacy.

Quali tipi di dati vengono registrati dalle VPN?

Sono tre i tipi di dati che la VPN potrebbe registrare: log delle attività, log di connessione e log aggregati. Capire quale tipo di dati rientra in queste categorie è fondamentale per proteggere efficacemente la propria privacy.

1Log delle attività

La raccolta dei dati delle attività è il tipo di log più invasivo. Elimina qualsiasi vantaggio di riservatezza o anonimato che una VPN potrebbe altrimenti offrire.

Noto anche come “log di utilizzo” si riferisce a tutti i dati esplicitamente correlati all’attività online degli utenti.

I log delle attività possono comprendere:

- Cronologia di navigazione

- Richieste DNS

- URL visitati

- Metadati sull’utilizzo

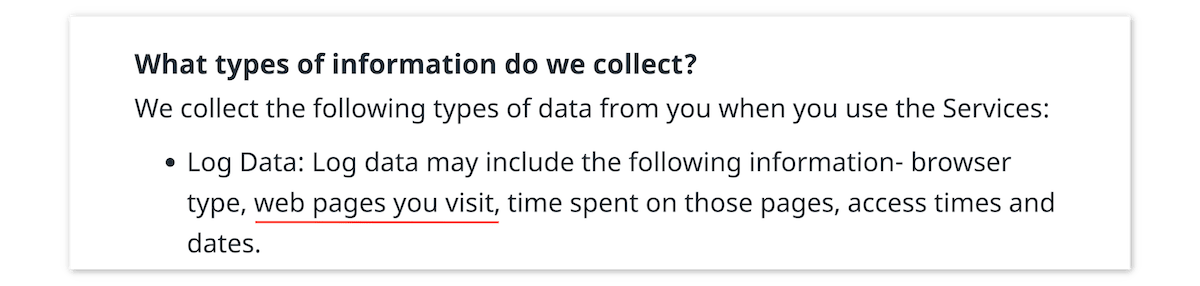

L’informativa privacy di Hola VPN è un buon esempio di log delle attività:

Informativa privacy di Hola VPN

Le applicazioni VPN gratuite come Hola VPN sono spesso responsabili della raccolta dei dati delle attività. Tali dati sono spesso condivisi o venduti a terzi a fini pubblicitari, sostituendo in pratica il prezzo dell’abbonamento.

Alcune VPN “no log” basate su abbonamento monitorano l’attività dell’utente in caso di sospetti su un individuo o in caso di obblighi legali. Altri servizi registrano l’attività dell’utente in tempo reale e la cancellano al termine della sessione della VPN.

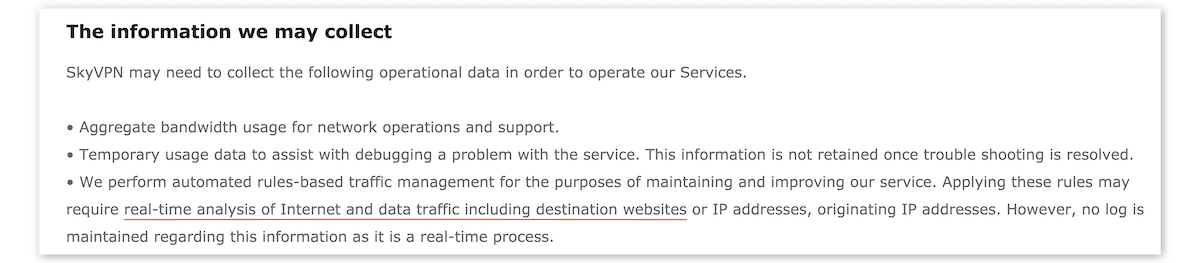

Ad esempio, dalla nostra recensione di SkyVPN è emerso che il servizio registra informazioni di identificazione personale come l’indirizzo IP di origine e le informazioni sulla posizione:

Informativa privacy di SkyVPN

Poiché i dati vengono cancellati così rapidamente, questo tipo di log delle attività non è un problema grave. Detto questo, è meglio evitarlo laddove possibile.

Altri provider come Hide.me non sono tecnicamente in grado di raccogliere i log delle attività a causa della configurazione della rete. Dal punto di vista della privacy, queste VPN sono l’opzione migliore.

Inutile dire che tutte le VPN che memorizzano dati relativi alle attività devono essere evitate a tutti i costi. Se sei preoccupato del log delle tue attività, puoi consultare qui le VPN più popolari che registrano i dati delle attività.

2Log di connessione

I log di connessione possono comprendere:

- Utilizzo della larghezza di banda

- Data e ora dell’interazione

- Indirizzo IP di origine

- Indirizzo IP del server VPN

I log di connessione possono essere raccolti a livello di server (ad esempio, l’utilizzo totale della larghezza di banda del server) o a livello di utente (ad esempio, l’indirizzo IP di origine).

In genere, questi dati vengono utilizzati per ottimizzare le prestazioni della rete e risolvere i problemi relativi alle richieste dei clienti.

I log di connessione a livello di server sono un ottimo esempio del perché non tutto il log rappresenta un problema. È praticamente impossibile per una VPN mantenere le prestazioni senza registrare alcun dato.

In realtà, il monitoraggio e la memorizzazione dei dati non identificabili appropriati assicura di ottenere la migliore esperienza possibile dalla VPN.

Tuttavia, la memorizzazione di log di connessione non appropriati potrebbe consentire a una VPN di associare l’utente alla relativa attività. Questo potrebbe essere utilizzato per identificare personalmente l’utente, un problema importante per gli utenti attenti alla privacy.

Se sei preoccupato per il tipo di dati di connessione che la tua VPN sta registrando, continuando a leggere scoprirai esattamente quale tipo di log non è accettabile.

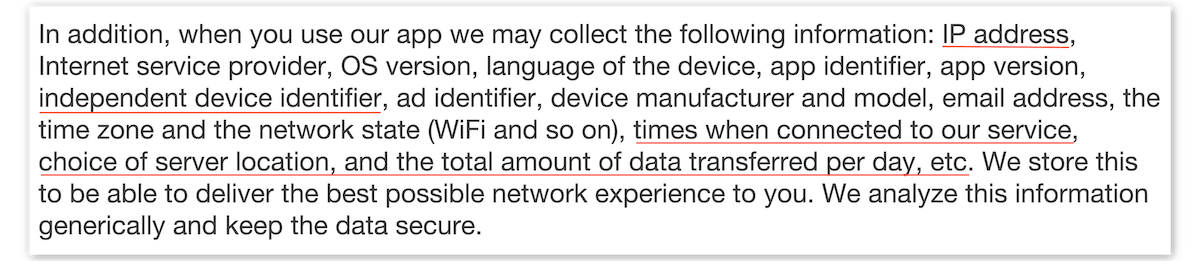

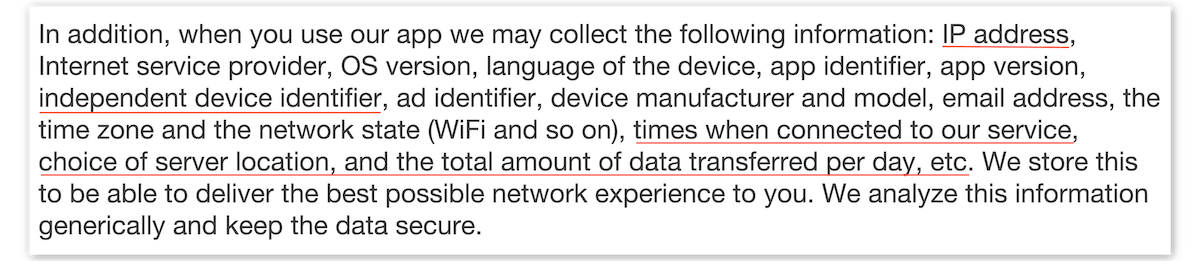

Di seguito è riportato un esempio di log di connessione dettagliato a livello utente in base alla politica sui log di Thunder VPN:

Informativa privacy di Thunder VPN

Le affermazioni secondo cui questi dati vengono utilizzati solo per “fornire la migliore esperienza possibile” o “migliorare il servizio clienti” sono molto diffuse, ma sappiamo per esperienza che questo livello di dati dettagliati non è necessario per garantire buone prestazioni della rete VPN.

3Log aggregati

Alcune delle VPN più diffuse sul mercato raccolgono log aggregati. Ciò significa che la VPN raccoglie informazioni che dovrebbero essere rese anonime e che non è possibile collegare a un utente specifico.

Una VPN potrebbe raccogliere dati su siti Web visitati, larghezza di banda utilizzata o data e ora della connessione a un server. In seguito, queste informazioni verranno svuotate da qualsiasi fattore di identificazione e aggiunte a un database più grande.

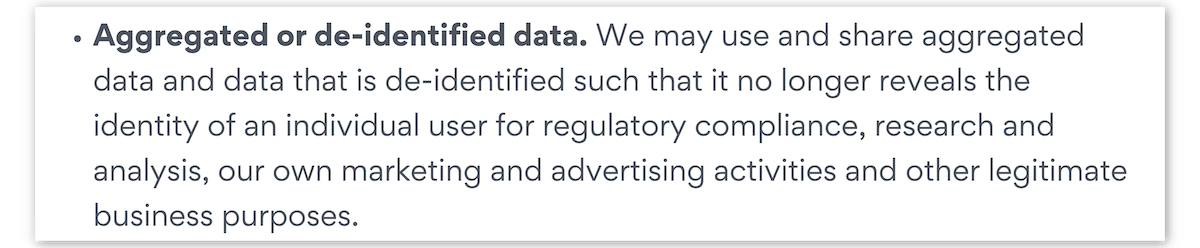

È importante tenere presente che alcune VPN affermano di non conservare log anche quando, di fatto, conservano log aggregati. L’informativa privacy di AnchorFree è un buon esempio di cosa bisogna tenere d’occhio:

Informativa privacy di Anchorfree

In definitiva, i dati aggregati e anonimi non sono sempre la bacchetta magica che i team di marketing vogliono far credere.

L’esatto tipo di dati da aggregare e l’efficacia del processo di anonimizzazione determineranno se questo tipo di log è accettabile o meno. È solo necessario fidarsi del fatto che la VPN stia anonimizzando i dati in modo efficace.

Se questo rappresenta una prova di fiducia che non ci si sente di concedere, è meglio scegliere una VPN davvero no log.

Cos’è una VPN no log?

Una VPN realmente no log non raccoglie né memorizza dati di attività o di connessione che potrebbero essere utilizzati per identificare personalmente l’utente. Soprattutto, non raccoglie o memorizza alcuna informazione trasmessa attraverso il tunnel VPN in nessun caso.

Questo assicurerà che nessun utente possa essere collegato a un’attività o a una connessione specifica sulla rete VPN. Ogni utente sarà privato, anonimo e sconosciuto anche al fornitore della VPN.

Le uniche informazioni identificative che una VPN no log riceverà sono l’indirizzo e-mail dell’utente (per la registrazione dell’account) e la fatturazione (nel caso in cui si desideri un rimborso).

NOTA: alcune VPN, come ExpressVPN, consentono di pagare con Bitcoin per evitare il processo di identificazione dei pagamenti. Mullvad VPN permette anche di pagare in contanti.

Le VPN no log non possono essere obbligate a rendere disponibili i dati degli utenti alle autorità o a terze parti, in quanto tali dati semplicemente non esistono.

Questo è il modo in cui una solida politica sui log può compensare il problema della giurisdizione non sicura di una VPN.

È importante notare che “no log” non significa necessariamente che non viene conservato assolutamente alcun dato. Il reale “no log” è effettivamente impossibile da implementare mantenendo al contempo una rete solida o applicando restrizioni come il limite del numero di dispositivi.

La maggior parte delle VPN memorizza dati di base come le informazioni aggregate sul carico del server (il numero di utenti o la larghezza di banda utilizzata per server). Si tratta di un approccio minimo e giustificato al log, che non implica assolutamente alcuna informazione utile all’identificazione. Queste VPN sono comunque classificate come VPN no log.

Che tipo di log è accettabile?

Alcuni dei migliori fornitori sul mercato conservano dati di connessione di base che non possono essere utilizzati per identificare specifici individui. È giustificabile che una VPN legittima che si impegna a tutelare la privacy dei propri utenti raccolga le seguenti informazioni:

- Utilizzo aggregato della larghezza di banda

- Log di connessione aggregati

- Posizione del server VPN

- Dati di caricamento del server

- Subnet dell’indirizzo IP di origine*

*Un frammento dell’indirizzo IP. Questo può essere utilizzato per identificare l’ISP dell’utente, ma non l’utente stesso.

Che tipo di log è inaccettabile?

Le reti private virtuali sono soprattutto strumenti per la privacy. Per questo motivo, esistono alcuni tipi di dati che non devono essere raccolti in nessun caso.

Evita qualsiasi VPN che registri i seguenti dati:

- Attività di navigazione

- Indirizzo IP di origine

- Indirizzo IP del server VPN assegnato

- Timestamp individuali*

- Utilizzo individuale della larghezza di banda*

- Query DNS

*Questo tipo di dati è pericoloso solo se viene registrato in combinazione con altri dati di connessione dettagliati.

VPN più diffuse che conservano log delle attività

Le VPN riportate di seguito registrano la cronologia di navigazione e i dati delle attività. Questa è la forma più grave di log e dovrebbe essere evitata a ogni costo.

Il seguente non intende essere un elenco completo di tutte le VPN che registrano e conservano log delle attività. Prima di affidare i propri dati personali a una VPN, è sempre meglio controllarne le loro politiche.

| Nome della VPN | Dati registrati | Durata della conservazione |

|---|---|---|

| Hola VPN Gratis |

|

“Per il tempo necessario” |

| McAfee Safe Connect |

|

“Per il tempo necessario” |

| Psiphon |

|

90 giorni |

| VPN99 |

|

5 anni |

*Raccolti per impostazione predefinita tramite la funzione di segnalazione degli errori operativi all’interno dell’applicazione.

Per quali motivi vengono registrati i log delle VPN?

Ci sono molti motivi validi per cui una VPN può desiderare di conservare alcuni log di base. Alcuni di questi sono:

1Limiti della larghezza di banda

Le VPN gratuite o “freemium” spesso impongono limiti alla quantità di dati che un utente può trasferire entro un determinato periodo di tempo. Limitare la quantità di larghezza di banda utilizzata da uno specifico account richiede ovviamente un certo livello di log.

Sebbene questo tipo di log non sia in genere un problema, se una VPN dichiara di essere completamente “no log” ma impone anche limiti di larghezza di banda, è probabile che questa dichiarazione non sia del tutto vera.

2Limiti al numero di dispositivi

La limitazione imposta al numero di dispositivi utilizzati per account è uno dei motivi più comuni per la conservazione dei log. L’applicazione di queste limitazioni richiede quasi sempre una qualche forma di log temporaneo, almeno durante ogni singola sessione VPN.

Il modo esatto in cui ciascun fornitore applica i propri limiti di dispositivo è soggettivo. Alcune informative privacy sono trasparenti in merito al log del numero di connessioni simultanee per account. Al contrario, alcune VPN “no log” impongono limiti al numero di dispositivi senza spiegare esattamente come.

NordVPN è un ottimo esempio di VPN che fa il massimo per proteggere la privacy degli utenti nonostante l’applicazione di limitazioni al numero di dispositivi. Invece di memorizzare i dati di connessione utente, NordVPN si basa su un algoritmo esclusivo per tenere traccia delle sessioni simultanee:

“Per limitare il numero di sessioni simultanee di un utente attivo, un algoritmo conserva il nome utente e il Timestamp dello stato dell’ultima sessione mentre la sessione è attiva. Questi dati vengono cancellati entro 15 minuti dal termine della sessione”.

3Virtual Private Server

Per risparmiare sui costi, alcune VPN noleggiano Virtual Private Server (VPS) che sono notevolmente più economiche dei server fisici dedicati, specialmente nei paesi senza una solida infrastruttura digitale.

Anche se può ridurre i costi generali di una VPN, questa soluzione può diventare un problema in termini di privacy.

I server a noleggio possono conservare log delle attività indipendentemente dalla politica sui log dell’azienda che offre la VPN. A seconda della giurisdizione del server a noleggio, le autorità locali potrebbero obbligare l’Host del server a registrare o condividere questi dati.

In tal caso, la politica sui log della società che offre la VPN è ridondante. Le autorità locali possono accedere direttamente all’Host del server per trovare le informazioni richieste.

Questo problema è stato dimostrato nel 2014 quando un utente di EarthVPN è stato arrestato nei Paesi Bassi. Nonostante la politica no log di EarthVPN, le autorità competenti hanno costretto l’Host del server virtuale a consegnare i dati necessari per identificare il sospetto.

4Obblighi legali

Le agenzie di intelligence nazionali, come NSA e GCHQ, hanno il potere di costringere le aziende a registrare e condividere informazioni private. Data la portata dei loro programmi di sorveglianza di massa, colpire una specifica azienda o rete di server diventa particolarmente facile.

Queste richieste di log possono essere accompagnate da un mandato, che rende illegale per l’azienda rivelare pubblicamente ciò che è costretta invece a fare. Alcune VPN pubblicano Warrant Canary nel tentativo di risolvere questo problema.

Per ulteriori informazioni sui Warrant Canary, la sorveglianza di massa e su come la posizione di una VPN può influire sulla privacy degli utenti, puoi leggere la nostra guida sulle giurisdizioni delle VPN.

5Ottimizzazione delle prestazioni

Mantenere una VPN veloce, attenta alla privacy e affidabile non richiede necessariamente il log che, tuttavia, resta sicuramente utile. I dati di connessione di base possono aiutare a selezionare il server più appropriato a cui connettersi o ad allocare le risorse sulle posizioni dei server più richieste.

Molti fornitori VPN utilizzano l’ottimizzazione delle prestazioni per giustificare pratiche sui log estese e invasive. È importante ricordare che, nella maggior parte dei casi, non è necessario disporre di altri dati di connessione oltre a quelli di base per gestire una rete VPN dalle prestazioni elevate.

Il problema con le politiche sui log delle VPN

Gli ignari utenti delle VPN sono spesso fuorviati da politiche sui log vaghe, false o deliberatamente fuorvianti, progettate per creare l’illusione della privacy.

Se non si sa a cosa fare attenzione, si può finire con l’utilizzare una VPN che mette a rischio la propria privacy.

Se si sta valutando l’informativa privacy di una VPN o si sta investendo in un abbonamento, è necessario essere consapevoli dei seguenti problemi comuni.

Se si ha già familiarità con questi problemi, è possibile passare direttamente alla sezione Come proteggersi.

1Pubblicità ingannevole

Con l’eccezione degli audit indipendenti, è quasi impossibile verificare realmente la politica sui log di una VPN fino a quando non è troppo tardi.

A dimostrazione di questo punto, sono diversi gli esempi di VPN presumibilmente “attente alla privacy” o “no log” scoperte a condividere log privati con le autorità.

Nel 2011, la VPN con sede a Londra HideMyAss (HMA) ha svolto un ruolo chiave nell’arresto di Cody Kretsinger, un ventitreenne residente a Phoenix un membro di LulzSec, un gruppo che si era separato dagli hacker e attivisti Anonymous.

HMA ha dichiarato di essere un servizio che mette la privacy al primo posto e che permette agli utenti di “navigare online anonimamente con la massima privacy”:

Schermata da un archivio dell’homepage di HideMyAss, 18 luglio 2011.

L’FBI ha tracciato l’azione di hacking di Kretsinger fino a un indirizzo IP di proprietà di HMA e ha prontamente emesso un’ordinanza del tribunale britannico che richiedeva i log. HMA ha obbedito e condiviso i log di connessione che alla fine hanno consentito di identificare Kretsinger.

Sebbene sia chiaro che le attività illegali non devono essere tollerate in nessuna circostanza, questo incidente è solo un esempio di grave difetto nell’ecosistema delle VPN. Vendere un prodotto dichiarando esplicitamente di proteggere l’identità degli utenti e fare quindi l’opposto è innegabilmente un inganno perpetrato a danno degli utenti.

HideMyAss non è l’unica VPN con una storia di pubblicità ingannevole: anche IPVanish ha un passato problematico in relazione al log dei dati.

Nel 2016, IPVanish ha collaborato con l’FBI in un’indagine penale. Nonostante un’informativa privacy esplicita in merito alle pratiche di no log, IPVanish ha infine ceduto alle richieste legali e fornito dati dettagliati sulla connessione alle autorità.

Schermata da un archivio dell’informativa privacy di IPVanish

Sebbene ciò sia ovviamente preoccupante, è importante notare che questo incidente si è verificato quando proprietà e management dell’azienda erano completamente diversi. Per ulteriori informazioni su questo caso, puoi leggere la nostra recensione completa su IPVanish.

È probabile che ci siano molti altri esempi di reti VPN “no log” che condividono invece dati con le autorità o rendono dichiarazioni false di cui semplicemente non sapremo mai. Per come stanno le cose, è importante esaminare la storia del fornitore prima di prendere una decisione.

2Ambiguità intenzionale

In un mondo ideale, tutte le politiche sui log delle VPN spiegherebbero chiaramente quali dati vengono conservati durante e dopo una sessione VPN. Purtroppo, molti fornitori si affidano all’ambiguità per creare un falso senso di sicurezza.

La maggior parte degli utenti non si rende conto che frasi generiche come “no log” non sono sempre ciò che sembrano. Alcuni fornitori di VPN sfruttano il fatto che non esiste una definizione standard di “log” comune all’intero settore.

Questa lacuna consente alle VPN di evitare di specificare esplicitamente a quale tipo di dati fanno riferimento le affermazioni di “no log”.

Un provider potrebbe legittimamente pubblicizzarsi come “no log” per quanto riguarda i dati delle attività, ma continuare a registrare dati di connessione personali identificabili.

In parole povere, molte VPN si stanno etichettando come “no log” solo in base ai propri standard specifici.

Sebbene alcuni log di connessione non siano necessariamente un male, dichiarazioni false o contraddittorie non fanno che aumentare la confusione e la sfiducia nella scelta di una VPN.

Analogamente, è abbastanza comune che le dichiarazioni di marketing relative a una VPN contraddicano direttamente la sua informativa privacy. In genere, viene visualizzata una decisa dichiarazione di “no log” sulla homepage, ed è quindi necessario cercare attentamente nei termini e condizioni quali sono i dati che in realtà vengono conservati.

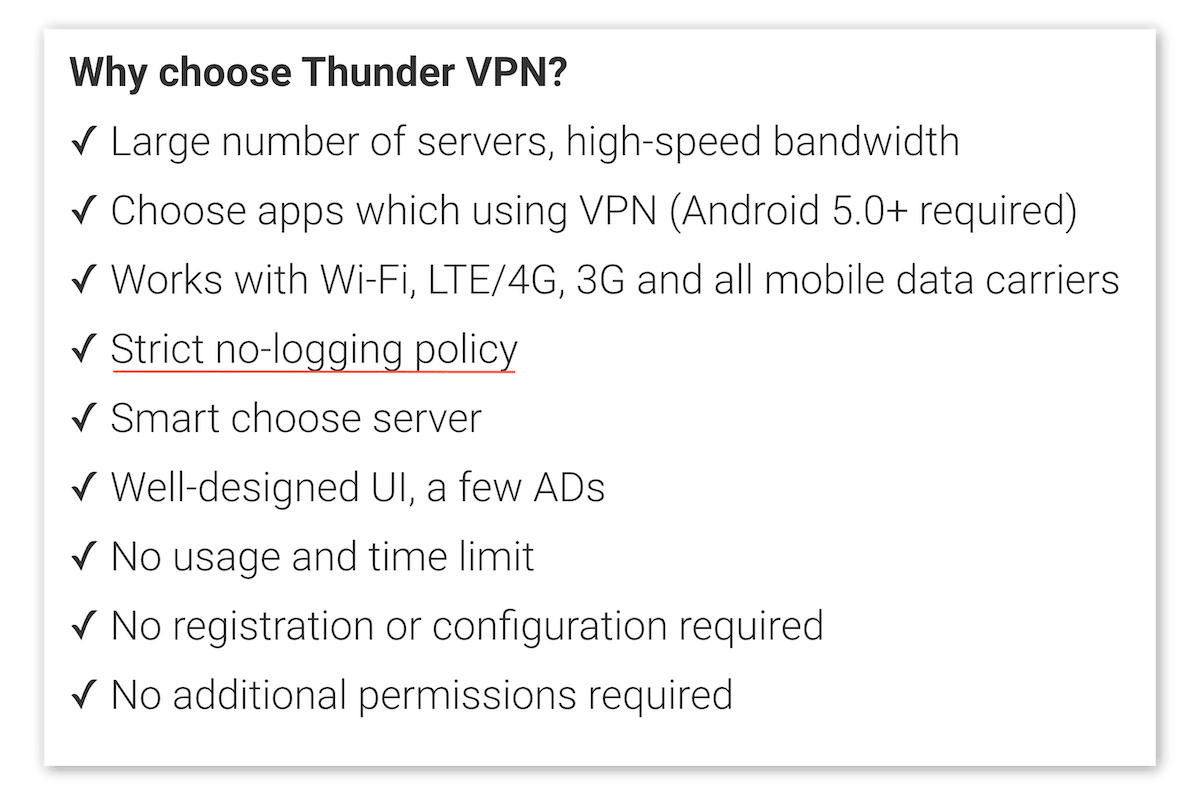

ThunderVPN fornisce un ottimo esempio di queste tattiche. L’azienda pubblicizza chiaramente una “rigorosa” politica no log nella sua descrizione sul Google Play Store:

Schermata della descrizione di ThunderVPN sul Google Play Store

Tuttavia, una rapida lettura dell’informativa privacy prova che la dichiarazione è completamente falsa:

Schermata dell’informativa privacy di Thunder VPN.

Queste pratiche non solo sono disoneste, ma anche potenzialmente pericolose per gli ignari utenti della VPN che non leggono l’informativa privacy completa del proprio provider.

Se si scopre che una VPN fa affermazioni contraddittorie o fuorvianti sulle proprie politiche sui log, è opportuno riconsiderarne attentamente l’affidabilità. Nella maggior parte dei casi, è improbabile che si tratti di una VPN alla quale vale la pena di affidare i propri dati riservati.

3Mancanza di dettagli

È sorprendentemente frequente che i fornitori delle VPN meno diffuse operino senza alcuna informativa privacy. Inutile dire che se non sono presenti dettagli sulla raccolta dei dati sul sito Web del provider, la VPN non deve essere considerata affidabile.

Allo stesso modo, attenzione alle informative insolitamente brevi. Molti provider dichiarano semplicemente:

“Non registriamo alcuna attività degli utenti quando sono connessi alla VPN”

Queste dichiarazioni non spiegano nulla in merito a se e come i dati possono essere raccolti in altri modi.

L’informativa privacy di Yoga VPN è un buon esempio di cosa evitare. L’intero documento, di sole 371 parole, non spiega praticamente nulla sul funzionamento di Yoga VPN.

Alcuni servizi sono anche preoccupantemente vaghi sul modo in cui vengono applicati i termini di servizio. Decine di provider si vantano di applicare politiche “no log”, ma allo stesso tempo avvisano anche gli utenti che “indagheranno su comportamenti sospetti” o “bloccheranno gli utenti che commettono abusi”.

Resta quindi la domanda: se non registra l’indirizzo IP o l’attività degli utenti, come può una VPN indagare su comportamenti sospetti?

Se la politica sui log di una VPN è breve o vaga, contatta il team di assistenza del provider per richiedere ulteriori informazioni. Non utilizzare un prodotto il cui fornitore non è disposto a investire del tempo per risultare chiaro e trasparente sulle sue pratiche.

4Giurisdizione

Politiche sui log e giurisdizioni sono strettamente intrecciati. Mentre possono essere ottime per la privacy, le giurisdizioni “oscure” possono anche causare problemi in termini di responsabilità.

È molto più difficile ritenere responsabile un’azienda remota per aver violato le leggi sulla pubblicità ingannevole o aver fuorviato i clienti. Se una VPN a Panama trae deliberatamente in inganno un cliente in Germania, non c’è molto che si possa fare.

Cosa ancora più importante, la giurisdizione di un provider VPN influisce sul suo obbligo legale di registrare i dati e condividerli con le autorità. Un servizio con sede negli Stati Uniti, ad esempio, può essere costretto a monitorare in segreto i propri utenti.

Le giurisdizioni più invasive non sono un vero problema se la VPN è realmente no log. Tuttavia, la scelta di un servizio al di fuori di questi paesi può offrire una maggiore protezione.

Per saperne di più sulla condivisione dei dati tra l’Alleanza dei cinque, nove e 14 occhi, leggi la nostra guida alle giurisdizioni delle VPN.

Come proteggersi

Se si teme che la propria VPN non protegga completamente la privacy degli utenti, è possibile adottare diverse misure per proteggere ulteriormente i propri dati sensibili.

1Scegliere una VPN no log verificata

In diversi istanze, casi legali ed eventi reali è stato possibile verificare la politica no log di una VPN.

Servizi come ExpressVPN e Private Internet Access hanno subito il sequestro dei server e non sono stati in grado di cooperare a causa della mancanza di dati in archivio. Inoltre, le politiche sui log di entrambi i provider sono state verificate da audit di terze parti.

Altre VPN che hanno superato un audit indipendente sono:

- Hide.me

- IVPN

- Mullvad VPN

- Surfshark

- IPVanish

- PIA

Se ci si preoccupa della registrazione di log da parte delle VPN, è più sicuro scegliere una VPN con precedenti chiari.

2Combinare la VPN con Tor

Se configurato correttamente, l’utilizzo di una VPN in combinazione con il browser Tor può costituire un passo in più verso l’anonimato.

Vale la pena ricordare che il browser Tor è lento, nel migliore dei casi. La combinazione di una VPN con Tor ridurrà notevolmente le prestazioni e la velocità di connessione della VPN.

3Stratificare più VPN

L’utilizzo simultaneo di più VPN aggiungerà un ulteriore livello di protezione dell’identità dell’utente.

Il modo più semplice per eseguire questa operazione è configurare un router VPN e connettere il dispositivo. Installare una VPN di un fornitore diverso sullo stesso dispositivo, quindi eseguire l’applicazione. I dati passeranno contemporaneamente attraverso entrambi i provider.

Proprio come l’utilizzo di una VPN in combinazione con Tor, la stratificazione di più VPN avrà un impatto considerevole sulle prestazioni.

4Scegliere una giurisdizione particolarmente favorevole alla privacy

L’uso di una VPN basata al di fuori dei principali paesi che condividono le informazioni è l’opzione più sicura.

Ricorda però che il fatto operare al di fuori di queste giurisdizioni invasive non rende necessariamente un provider VPN affidabile. L’azienda che offre la VPN, se vuole, può comunque collaborare con le autorità straniere e persino registrare i dati degli utenti.