Nous sommes indépendants mais nous pouvons percevoir des commissions si vous achetez un VPN via notre site.

Les 4 principaux types de VPN

Dans ce guide

Un VPN crée un tunnel privé au sein d’une connexion publique (par exemple, Internet). Le logiciel VPN permet à ses utilisateurs d’envoyer et de recevoir des transferts de données en toute sécurité.

Les VPN utilisent différents types de protocoles VPN pour chiffrer les connexions web et les rendre privées. De plus, différentes versions de logiciels VPN existent.

Les quatre principaux types de VPN sont :

- VPN d’accès à distance

- VPN personnels

- VPN mobiles

- VPN de site à site

Les sites web d’évaluation de VPN parlent principalement de VPN personnels. Ceux-ci sont utilisés pour créer des connexions sécurisées et privées à l’Internet ouvert, ainsi que pour contourner les pare-feu et les restrictions géographiques de l’Internet.

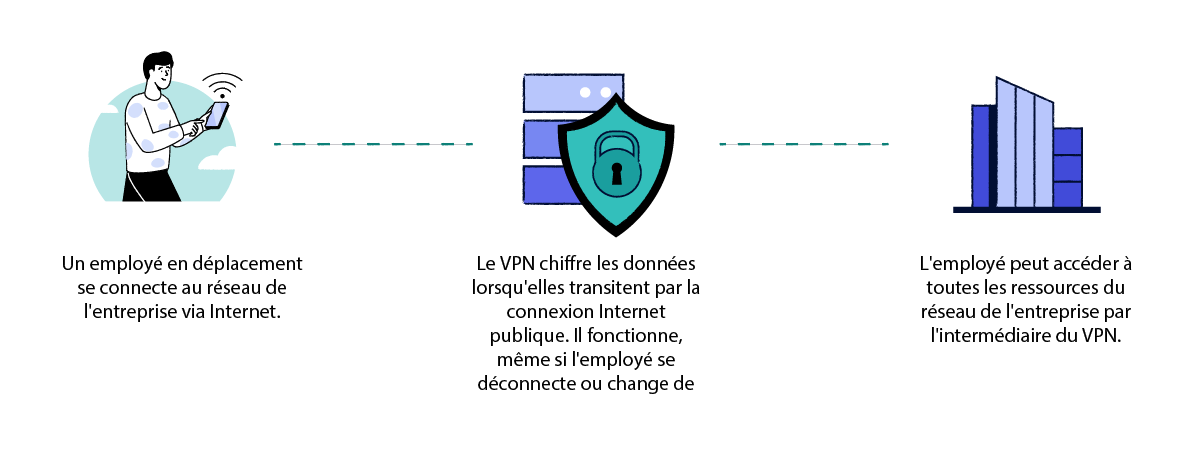

En comparaison, les entreprises utilisent un VPN d’accès à distance, qui permet aux employés d’accéder au réseau privé de l’entreprise lorsqu’ils voyagent ou travaillent à domicile.

Si l’employé n’a pas une connexion Internet constante ou stable, alors un VPN mobile peut être utilisé à la place.

Enfin, lorsqu’il y a plusieurs sites ou plusieurs entreprises cherchant à se connecter à un seul réseau privé (et non juste un seul employé), alors les entreprises devront utiliser un VPN de site à site.

Comparaison des quatre principaux types de VPN

Voici un tableau comparatif des quatre principaux types de VPN :

| VPN d’accès à distance | VPN personnel | VPN mobile | VPN de site à site | |

|---|---|---|---|---|

| Qui se connecte où ? | L’utilisateur se connecte à un réseau privé. | L’utilisateur se connecte à Internet via un serveur tiers. | L’utilisateur se connecte à un réseau privé. | Un réseau se connecte à un autre réseau. |

| Logiciel requis ? | Les utilisateurs doivent généralement installer un logiciel sur leur appareil ou configurer leur système d’exploitation. | Les utilisateurs installent le logiciel du service VPN sur leur appareil. | Les utilisateurs doivent généralement installer un logiciel sur leur appareil, ou configurer leur système d’exploitation. | Les utilisateurs n’ont pas besoin d’exécuter de logiciel supplémentaire. |

| Meilleur usage pour | Se connecter au réseau de votre entreprise, ou à tout autre réseau privé, depuis votre domicile ou un autre lieu distant. | Protéger votre vie privée et contourner les restrictions géographiques en ligne. | Obtenir une connexion constante à un réseau privé tout en utilisant une connexion Internet instable. | Réunir deux réseaux ou plus, pour créer un réseau unique combiné. |

Dans ce guide, nous expliquerons en détail chacun de ces types de VPN personnels et professionnels. Nous aborderons leur fonctionnement, leur utilité et fournirons des exemples de produits dans chaque catégorie.

Pourquoi nous faire confiance?

Nous sommes totalement indépendants et nous évaluons des VPN depuis 2016. Nos conseils se fondent sur des tests rigoureux et restent impartiaux, sans influence financière. Découvrez notre équipe et comment nous évaluons les VPN.

| VPN testés | 62 |

| Nombre total d’heures de test | plus de 30 000 |

| Années d’expérience combinées | plus de 50 |

VPN d'accès à distance

Un VPN d’accès à distance vous permet d’utiliser Internet pour vous connecter à un réseau privé, comme le réseau de bureau de votre entreprise.

Internet est un maillon non sécurisé dans la communication. Le chiffrement VPN est utilisé pour garder les données privées et sécurisées lorsqu’elles voyagent vers et depuis le réseau privé.

REMARQUE : Les VPN d’accès à distance sont parfois appelés VPN client ou VPN client-serveur.

Quand utiliser un VPN d’accès à distance

Il existe différentes manières d’utiliser un VPN d’accès à distance, par exemple :

- Un employé en voyage d’affaires peut utiliser un VPN d’accès à distance pour se connecter au réseau de son entreprise à partir de la connexion Wi-Fi du hall de l’hôtel. Il peut accéder à tous les mêmes fichiers et logiciels qu’au bureau. Le VPN protège également les données de toute personne espionnant le Wi-Fi public.

- Quelqu’un travaillant de chez lui pourrait utiliser un VPN d’accès à distance pour accéder au réseau de l’entreprise depuis chez lui. Son ordinateur fonctionne comme s’il était connecté au réseau de l’entreprise au bureau, et les données sont protégées lorsqu’elles transitent par Internet.

CONSEIL D’EXPERT : Bien que les VPN d’accès à distance restent utiles, le stockage en nuage est une alternative populaire si vous voulez simplement permettre aux gens d’accéder à des fichiers à distance. Le stockage en nuage (tel que Dropbox) utilise une connexion de navigateur chiffrée pour protéger vos données, et est beaucoup plus facile à mettre en place qu’un VPN.

Comment fonctionnent les VPN d’accès à distance

Pour utiliser un VPN d’accès à distance sur votre appareil, vous devez généralement installer un logiciel client ou configurer le système d’exploitation de votre appareil pour se connecter au VPN. Il doit également y avoir un serveur VPN à l’extrémité réseau de la connexion.

Il peut y avoir de nombreux appareils clients, car de nombreux utilisateurs peuvent se connecter au serveur VPN. Entre eux, le logiciel client et le serveur VPN gèrent la connexion VPN.

Voici comment cela fonctionne :

- Tout d’abord, le serveur VPN vérifie que l’utilisateur a le droit d’accéder au réseau. Cela peut nécessiter que l’utilisateur entre un mot de passe, ou utilise des données biométriques comme une empreinte digitale pour s’identifier. Dans certaines solutions, des certificats de sécurité peuvent être utilisés pour authentifier automatiquement l’utilisateur en arrière-plan, permettant une connexion plus rapide. C’est particulièrement utile lorsque l’utilisateur doit se connecter à plusieurs serveurs VPN, pour accéder à différents réseaux de sites, par exemple.

- Une fois que l’utilisateur est authentifié, le client et le serveur établissent un tunnel chiffré entre eux. Il s’agit d’un enveloppement de chiffrement qui protège le trafic passant sur Internet. Il existe de nombreux protocoles VPN différents qui peuvent être utilisés pour établir le tunnel de chiffrement : IPsec et SSL sont deux exemples souvent utilisés.

- L’utilisateur peut désormais accéder aux ressources via le serveur VPN. Cela lui donne accès au réseau interne d’une entreprise pour accéder aux fichiers ou aux logiciels.

Exemples de VPN d’accès à distance

Des exemples de VPN d’accès à distance pour les entreprises comprennent :

- Access Server par OpenVPN, qui est gratuit pour jusqu’à deux connexions VPN simultanées.

- Cisco AnyConnect, qui s’intègre aux solutions de sécurité d’entreprise de Cisco.

- Perimeter 81 Next-Gen Secure VPN Solutions.

REMARQUE : Ce type de VPN est généralement licencié en fonction du nombre d’utilisateurs simultanés qui doivent accéder au VPN.

VPN personnel

Un VPN personnel vous connecte à un serveur VPN, qui agit ensuite comme intermédiaire entre votre appareil et les services en ligne auxquels vous souhaitez accéder.

Le VPN personnel, parfois aussi appelé VPN « grand public » ou « commercial », crypte votre connexion, masque votre identité en ligne, et vous permet de simuler votre localisation géographique.

Un VPN personnel diffère d’un VPN d’accès à distance en ce qu’il ne vous donne pas accès à un réseau privé.

Au lieu de cela, un VPN personnel fonctionne en vous donnant accès à l’Internet public, mais via une connexion cryptée.

Quand utiliser un VPN personnel

Il y a de nombreuses raisons d’utiliser un VPN personnel. Certaines des plus populaires incluent :

- Regarder des films et des séries indisponibles dans votre localisation géographique. Par exemple, vous pouvez vous connecter à un serveur VPN aux États-Unis et accéder à Netflix USA, qui est l’un des plus grands catalogues de contenus de Netflix.

- Éviter la censure et la surveillance dans les États autoritaires, comme la Chine et les Émirats arabes unis. Le VPN vous donne accès à du contenu bloqué par les pare-feu nationaux, et masque votre trafic web des systèmes de surveillance d’état.

- Protéger votre vie privée en ligne en empêchant votre fournisseur d’accès à Internet (FAI), les gouvernements, les pirates, et toute autre personne d’espionner votre activité. Les FAI ralentissent parfois votre connexion s’ils voient que vous streamez des jeux ou des films. Utiliser un VPN les empêche de savoir ce que vous faites en ligne et protège les utilisateurs contre l’espionnage de leur téléphone par des tiers.

Pour une liste plus complète, consultez notre guide sur les utilisations des VPN.

Comment fonctionnent les VPN personnels

Voici comment ils fonctionnent :

- Installez le logiciel de votre fournisseur de services VPN sur votre appareil. Les applications VPN personnelles sont disponibles sur toutes sortes d’appareils, y compris les smartphones. Vous pouvez également installer le logiciel VPN sur votre routeur pour protéger tous les appareils qui s’y connectent.

- Connectez-vous à un serveur du réseau de votre fournisseur de VPN. Les VPN personnels ont tendance à avoir de grands réseaux de serveurs parmi lesquels choisir. Si vous voulez juste protéger votre vie privée, connectez-vous à un serveur local pour les vitesses les plus rapides. Si vous voulez débloquer du contenu en streaming, choisissez un serveur dans le pays où ce contenu est accessible.

- Naviguez sur Internet comme d’habitude. Lorsque vous êtes connecté au VPN, tout votre trafic Internet passe par le serveur du fournisseur de services. Votre connexion est cryptée, votre adresse IP est masquée, et vous pouvez accéder à du contenu géographiquement restreint d’autres pays.

CONSEIL D’EXPERT : Il existe de nombreux protocoles disponibles pour crypter la connexion. L’un des protocoles les plus populaires et les plus sécurisés est OpenVPN. Les protocoles émergents tels que WireGuard et le protocole Lightway propriétaire d’ExpressVPN peuvent être plus rapides, et fonctionnent également bien.

Évitez d’utiliser PPTP (qui est facilement piraté), L2TP/IPSec (qui peut être compromis par la NSA), et SSTP (qui est vulnérable aux attaques).

Exemples de VPN personnels

Nous avons testé des centaines de VPN personnels depuis 2016. Actuellement, nos VPN les mieux notés sont :

- ExpressVPN

- NordVPN

- Private Internet Access

- Surfshark

- IPVanish

REMARQUE : Les VPN personnels sont généralement vendus sur une base d’abonnement, avec des réductions disponibles lorsque vous payez d’avance pour une année ou plus. Il existe également un petit nombre de VPN gratuits qui sont sûrs à utiliser.

VPN mobile

Alors que les VPN d’accès à distance vous permettent de vous connecter à un réseau local depuis n’importe où, ils supposent que l’utilisateur restera à un seul endroit. Si l’utilisateur se déconnecte, le tunnel IP se ferme.

Un VPN mobile est une meilleure option qu’un VPN d’accès à distance si l’utilisateur risque de ne pas avoir une connexion stable, sur le même réseau, pendant toute la session.

Avec un VPN mobile, la connexion VPN persiste même si l’utilisateur change de réseau Wi-Fi ou cellulaire, perd la connectivité, ou éteint son appareil pendant un certain temps.

REMARQUE : Un VPN mobile peut être utilisé avec n’importe quel appareil et n’importe quelle connexion : il ne doit pas forcément s’agir d’un téléphone mobile sur un réseau mobile.

Quand utiliser un VPN mobile

Les VPN mobiles ont tendance à être utilisés pour assurer une disponibilité constante pour les travailleurs mobiles, ou pour le confort d’avoir un VPN qui tolère les changements de connexion. Par exemple :

- Les pompiers et les policiers peuvent utiliser un VPN mobile pour rester connectés à des applications telles que les bases de données d’immatriculation de véhicules, la localisation automatique de véhicules et la répartition assistée par ordinateur, même lorsqu’ils se déplacent.

- Les professionnels travaillant à domicile dans une zone à faible connectivité pourraient utiliser un VPN mobile pour maintenir l’accès VPN au bureau toute la journée, même lorsque la connexion est perdue.

Comment fonctionnent les VPN mobiles :

Voici comment ils fonctionnent :

- L’utilisateur se connecte au VPN et est authentifié. Les options d’authentification peuvent inclure des mots de passe, des jetons d’authentification tels que des cartes à puce, ou des dispositifs biométriques tels que des lecteurs d’empreintes digitales. Dans certains cas, des certificats peuvent être utilisés pour que l’authentification se fasse automatiquement en arrière-plan.

- Le tunnel VPN est établi entre l’appareil de l’utilisateur et le serveur. Dans un VPN d’accès à distance, le tunnel VPN se connecte à l’adresse IP physique de l’appareil, qui est liée à sa connexion Internet. Dans un VPN mobile, le tunnel VPN se connecte à une adresse IP logique, qui est liée à l’appareil, et donc indépendante de la connexion Internet.

- La connexion VPN est maintenue lorsque l’utilisateur passe entre différents réseaux. Si l’utilisateur est mobile, il peut passer d’un réseau à l’autre (par exemple, entre des réseaux cellulaires ou Wi-Fi). Son adresse IP physique peut changer, mais l’adresse IP logique que le tunnel VPN utilise reste la même. La connexion réseau virtuelle reste intacte, de sorte que l’utilisateur peut continuer à travailler de manière transparente tant qu’il y a une connexion. Si l’appareil est éteint pour préserver la durée de vie de la batterie, la connexion VPN est toujours disponible lorsque l’appareil est rallumé.

Exemples de VPN mobiles

Des exemples de VPN mobiles incluent :

- Bittium SafeMove Mobile VPN: connecte automatiquement les utilisateurs et offre une itinérance transparente.

- Radio IP software : permet l’utilisation de VPN mobiles sur toutes les technologies de réseau sans fil.

REMARQUE : De nombreux VPN personnels proposent des versions mobiles de leur service que vous pouvez télécharger sur votre téléphone portable. Il ne s’agit pas de la même chose que les VPN mobiles. Les VPN mobiles sont généralement une forme de VPN professionnel, utilisé par les employés pour accéder au réseau de l’entreprise.

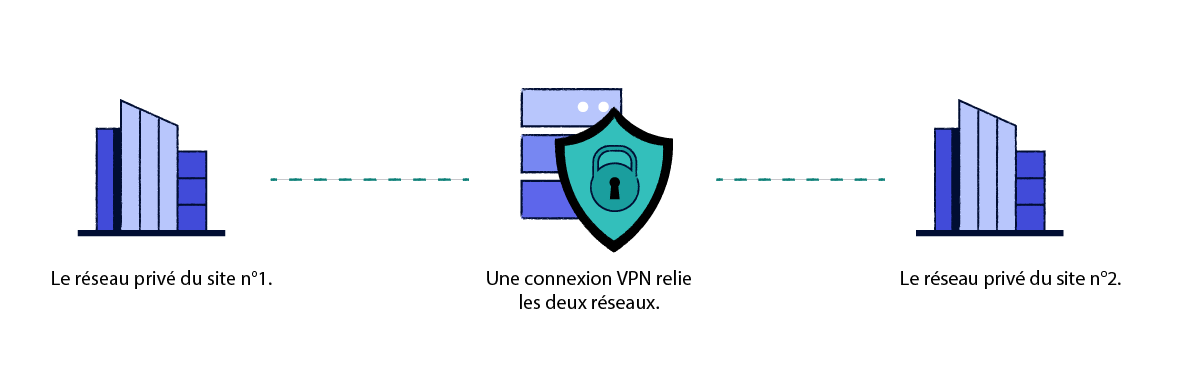

VPN de site à site

Alors qu’un VPN d’accès à distance est conçu pour permettre à des utilisateurs individuels de se connecter à un réseau et d’utiliser ses ressources, un VPN de site à site relie deux réseaux situés sur différents sites.

Si une entreprise possède deux bureaux, l’un au sud et l’autre au nord, par exemple, un VPN site à site peut être utilisé pour les réunir en un seul réseau.

Différentes technologies peuvent être utilisées pour mettre en œuvre un VPN de site à site. Celles-ci incluent IPsec, Dynamic MultiPoint VPN (DMVPN) et L3VPN.

REMARQUE : Les VPN de site à site sont parfois également connus sous le nom de VPN routeur-à-routeur.

Quand utiliser un VPN de site à site

En fonction du propriétaire des réseaux à relier, il existe généralement deux formes différentes de VPN de site à site :

- VPN intranet : Lorsque les réseaux à connecter appartiennent à une seule entreprise, le VPN combiné est connu sous le nom de VPN intranet. Cela permet à une entreprise d’établir un seul réseau étendu (WAN) qui englobe deux de ses bureaux ou plus. Les utilisateurs de l’entreprise peuvent accéder aux ressources des autres sites aussi facilement que s’ils étaient sur leur propre site.

- VPN extranet : Lorsque les réseaux à connecter appartiennent à différentes entreprises, le VPN combiné est connu sous le nom de VPN extranet. Un VPN extranet est utilisé, par exemple, lorsqu’une entreprise souhaite se connecter au réseau de son fournisseur, afin qu’ils puissent échanger plus efficacement.

CONSEIL D’EXPERT : Un VPN de site à site et un VPN d’accès à distance peuvent être combinés. Par exemple, un VPN de site à site pourrait être utilisé pour créer un seul réseau qui englobe les bureaux de l’entreprise à travers le globe. Ensuite, un VPN d’accès à distance pourrait fournir l’accès à ce réseau à tous les employés travaillant à domicile.

Comment fonctionnent les VPN de site à site

Un VPN de site à site peut être implanté de trois manières principales :

- En utilisant un tunnel IPsec

- En utilisant un Dynamic MultiPoint VPN (DMVPN)

- En utilisant un VPN de couche 3 (L3VPN)

Tunnel IPsec

Un tunnel IPsec peut être utilisé pour relier des sites entre eux, de la même manière qu’il connecte des individus à un réseau privé au sein des VPN d’accès à distance.

Dans ce cas, cependant, le VPN est mis en œuvre par des routeurs situés sur les deux sites ou plus qui se connectent entre eux. Pour cette raison, on l’appelle parfois aussi un VPN de routeur-à-routeur.

Alors qu’un VPN d’accès à distance crée un tunnel pour qu’un appareil se connecte au réseau privé, avec un VPN de site à site, le tunnel IPsec crypte le trafic entre les réseaux connectés. Cela peut prendre deux formes :

- Un tunnel IPsec basé sur les routes permet à tout le trafic entre les réseaux de passer. C’est comme si les réseaux étaient câblés ensemble.

- Un tunnel IPsec basé sur une politique établit des règles qui déterminent quel trafic est autorisé à passer et quels réseaux IP peuvent communiquer avec quels autres réseaux IP.

Les tunnels IPsec peuvent être construits à l’aide de la plupart des pare-feu et des routeurs de réseau.

Dynamic MultiPoint VPN (DMVPN)

Le problème avec les tunnels IPsec est qu’IPsec relie deux points entre eux. Dans un réseau de site à site, par exemple, IPsec pourrait être utilisé pour connecter deux routeurs entre eux.

Cette solution n’est pas adaptée aux grandes entreprises comptant des milliers de sites, où des milliers de connexions doivent être établies.

Au lieu de cela, la technologie Dynamic MultiPoint VPN (DMVPN) de Cisco offre une solution. Elle permet aux sites de se connecter au routeur central DMVPN en utilisant des adresses IP dynamiques.

L’architecture du réseau est une structure en étoile (hub-and-spoke), ce qui reflète le fait que la plupart du trafic passe entre les sites (spokes) et le site principal (hub), plutôt qu’entre une succursale et une autre.

Cela dit, il est toujours possible pour les sites de se connecter entre eux en utilisant un DMVPN. Il suffit d’une petite configuration supplémentaire.

REMARQUE : Voici un guide complet pour concevoir une architecture DMVPN.

VPN de couche 3 basé sur MPLS (L3VPN)

Les approches IPsec et DMVPN reposent toutes deux sur l’Internet, ce qui signifie qu’elles ne peuvent pas offrir des performances constantes ou garanties.

En revanche, les VPN basés sur la couche 3 à commutation de labels multiprotocoles (MPLS) peuvent fournir une qualité de service garantie, avec une connectivité mondiale. C’est parce que MPLS est une façon de router les paquets à travers un réseau via n’importe quel moyen de transport (comme la fibre, le satellite, ou le micro-ondes) et n’importe quel protocole.

Les fournisseurs de services peuvent donc utiliser MPLS pour créer un VPN de niveau 3. La « couche 3 » fait référence au modèle de réseau OSI, qui utilise plusieurs couches pour expliquer comment les communications sont converties en données d’application à partir de signaux électriques, radio ou optiques. La couche 3 signifie que le VPN est créé dans ce que l’on appelle la « couche réseau ».

Bien que certaines grandes entreprises puissent configurer leurs propres VPN MPLS, ils sont généralement créés par des fournisseurs de services de communication.

Le fournisseur de services peut créer un réseau virtuel séparé pour chaque client, qu’il revend en tant que réseau étendu (WAN). Les réseaux virtuels sont isolés les uns des autres, même s’ils peuvent partager certaines des mêmes ressources de réseau physique.

Si vous achetez un service WAN auprès d’un fournisseur de services de communication, il pourrait bien utiliser un MPLS L3VPN, sans que vous le sachiez nécessairement.

Avec un VPN MPLS, il est possible de prioriser certains types de trafic à haute priorité, comme le trafic vocal, pour assurer une meilleure qualité de service. La route à travers le réseau peut être précisément contrôlée, aussi, pour permettre des performances constantes et bien optimisées.

Les services WAN privés étant coûteux, les entreprises ont tendance à abandonner les services MPLS au profit de VPN moins chers basés sur Internet. Les principales exceptions concernent les situations où toute latence est critique, par exemple, dans les applications qui détectent les défauts et les pannes dans le réseau électrique.

REMARQUE : Les L3VPN sont également parfois connus sous le nom de réseau privé virtuel routé (VPRN).

Exemples de VPN de site à site

Des exemples des différents types de VPN de site à site incluent :

- Access Server par OpenVPN, peut être utilisé pour créer un VPN de site à site.

- Dynamic Multi Point VPN (DMVPN) de Cisco, est décrit en plus de détails ici.

- Nokia fournit des instructions pour la configuration d’un service VPRN (L3VPN).